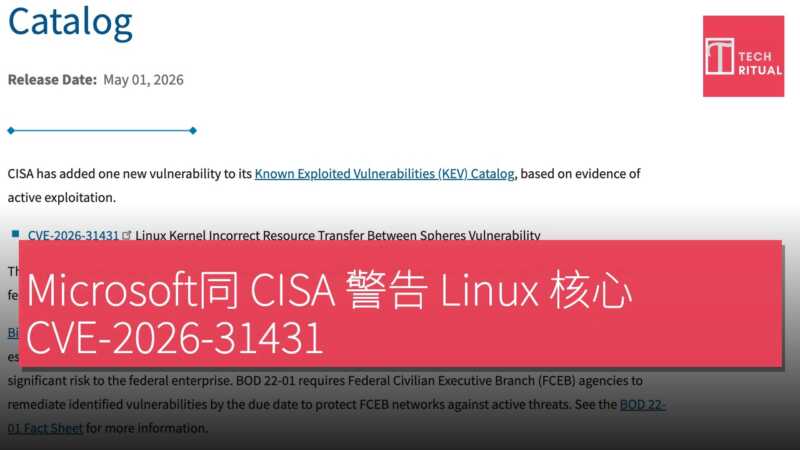

美國網絡安全與基礎設施安全局(CISA)近日發布一項存在於 Linux 內核中的新安全漏洞警告,稱該問題可能影響包括 Ubuntu、Red Hat、SUSE、Debian、Fedora、Arch Linux 以及 Amazon(AWS)Linux 在內的大量主流發行版,涉及設備數量可能以數百萬計。 該漏洞編號為 CVE-2026-31431,CVSS 評分為 7.

8,被 CISA 列入「已知被利用漏洞」目錄,認定其為惡意攻擊者常用攻擊向量,對網絡機構及更廣泛企業環境構成重大風險。CISA 在通報中指出,這是一個「Linux 內核在不同安全域之間錯誤轉移資源」的漏洞,若被利用,可導致本地權限提升至 root 級別。對於基於上述發行版的容器化與多租戶工作負載環境而言,這類本地提權漏洞尤為危險,因為一旦攻擊者在系統上獲得初始訪問,就有機會進一步突破隔離、控制整個節點。

Red Hat 上月已發布安全公告,對這一問題作出更詳細的技術說明。公告稱,漏洞出現在 Linux 內核的 algif_aead 密碼算法接口中,由於引入了錯誤的「原地(in-place)操作」實現,源數據與目標數據的重疊不一致,從而在加密操作過程中可能出現意外行為或數據完整性問題,進而影響加密通訊的可信性。

漏洞根源與利用細節

Microsoft安全研究人員進一步追蹤到內核加密子系統的邏輯缺陷,指出問題集中在 2017 年引入的 AF_ALG 框架下 algif_aead 模塊的一項優化。當時的「原地優化」導致內核在執行某些加密操作時,會錯誤地將源緩存重複用作目標緩衝區。攻擊者可利用 AF_ALG 套接字接口與 splice() 系統調用之間的交互,在內核頁緩存中實現一個可控的 4 字節寫入,從而精準修改關鍵數據結構。

研究人員表示,這一攻擊流程可通過一段 Python 腳本實現,並針對 /usr/bin/su 等高權限二進制文件進行修改,使其在執行時直接以 root 權限運行。與許多依賴競態條件(race condition)的內核利用方式不同,此次漏洞的利用並不依賴時序競態,而是可通過約 732 字節的小型腳本以確定性方式穩定重現。由於在多種主流發行版上無需修改即可成功利用,該漏洞被視為「高度可信」的提權手法。

在雲計算環境中,這一特性帶來的風險進一步放大。眾多容器共享同一宿主機內核,一旦底層內核版本存在該漏洞,單個容器被攻破即可蔓延為整個節點被完全接管。 Microsoft警告稱,即便攻擊者最初僅擁有有限訪問權限,例如通過 SSH 以特權用戶登錄,或在 CI/CD 流水線中取得執行機會,亦足以藉此漏洞提升至 root 權限,突破容器邊界,實現橫向移動並感染多租戶環境中的其他工作負載。

目前觀測到的利用活動仍主要停留在概念驗證(PoC)階段,並未大規模武器化擴散。 儘管如此,Microsoft已透過 Microsoft Defender XDR 發布檢測簽名,協助各類組織識別潛在的利用嘗試及已被攻擊的系統。Microsoft同時敦促安全團隊在各發行版提供相應補丁後,盡快完成內核更新,以從根本上消除風險。在補丁完全到位之前,Microsoft建議採取一系列緩解措施,包括臨時禁用受影響的相關加密功能,或阻止建立 AF_ALG 套接字,以降低攻擊面暴露。

此外,還應強化訪問控制策略,限制能在系統上運行任意代碼的帳戶範圍,並通過網絡隔離降低單點故障後在內部環境中橫向擴散的可能性。對於存在可疑跡象的節點,快速回應與重建、配合日誌審計與行為檢測,亦是降低長期風險的重要手法。